Kriegsgefangener (+2 Trainer)

![[Abweichung]Kriegsgefangener (+2 Trainer)](https://9588947a.delivery.rocketcdn.me/wp-content/themes/megagamestheme/assets/images/MegaGames-fallback.jpg)

Kriegsgefangener (+2 Trainer)

PLITCH - Kostenloser & Premium Spieltrainer

- Sichere Software (virengeprüft, GDPR-konform)

- Einfach zu bedienen: in weniger als 5 Minuten einsatzbereit

- Mehr als 5300+ unterstützte Spiele

- +1000 Patches pro Monat & Support

Beschreibung der Textdatei

Ferrex MYTH

MYTH IS PROUD TO PRESENT :

Prisoner Of War Plus 2 Trainer

SUPPLIED BY : MYTH TEAM RELEASE SIZE : 1 * 1.44MB

PROTECTION : X RELEASE DATE : September/2002

[ RELEASE NOTES ]

ALWAYS READ THIS NFO PROPERLY!

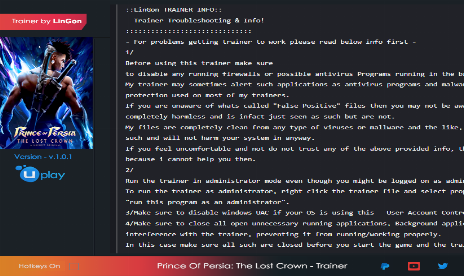

Trainer Notes:

~~~~~~~~~~~~~~

1 - Get Loads Of Currency

2 - Freeze Time

3 - Resume All To Normal

NOTE: To get the currency pick some of it or buy something whit your

current $ when option #1 is on

[ INSTALL NOTES ]

1. Unpack to gamedir/bin.

2. Run Trainer.

3. Start the game via trainer.

[ NEWS + APPLICATION iNFO ]

You think you can contribute to the scene too? You have one or more

talents in:

- supplying NEW unreleased GAMES (maybe you work at a game/util

magazine, courier delivery firm, newspaper, game press/marketing

company, distributor, publisher, duplicator, tv/radio show, shop,

warehouse, language translator company, store etc.) You don't

need a fast internet connection for the above!

- supplying NEW unreleased store/shop games BEFORE the store release

date & have a fast UPLOAD 300k+ internet connection and time to

spare on weekday mornings. We are NOT interested in modem,

cable, or DSL links as they can be capped at anytime! Proper

internet connections are needed! Of course we shall reimburse you

for the costs of the games you buy. As we buy our games!

- you are experienced in removing executable protection systems

(such as ASProtect, ASPack, Armadillo, tELock, NeoLite etc.)

and you are willing to help defeating the latest versions of

commercial iso copying protection systems like Safedisc 2+ or

Securom or Tages or VOB or Copylok or Laserlok. You must be

able to code in assembly language.

- you are a coder with lots of experience in Debugging/ASM & C/C++.

You also can code your OWN tools to automatically remove

commercial iso protections like the latest versions of any of the

following: SafeDisc or Securom or TAGES or VOB or Laserlok or

Copylok. Using tools created by others does NOT count and we

check! You will also need advanced knowledge of import tables

setting breakpoints with/and PE File Formats.

- you are a Unix guru with good Ansi-C software developing knowledge

and understanding how to prevent network security vulnerabilities.

That means you must be able to code to ansi-c guru level. And you

must also have a good coder perspective of hostbase and network

based intrusion detection systems. You should be able to code tools

to generically prevent stack and heap buffer overflows on unix in

Ansi-C. And Be able to code tools to look after a group of systems

and code sniffing avoidance tools. And you can configure a system

in ways to prevent packet sniffers and "man in the middle" attacks.

- supplying linux bnc shells to the group (for free).

They should have 2mbit MINIMUM link. We shall require flexible

control over the shell. Root access on the box with dynamic

ident such as midentd for bncs. All boxes must have legitimate

IP's, they should not be running NAT or a firewalling system

that will constantly interfere with the link. Ideal shells will

have multiple vhosts, reasonably good uptime (20+ days), and a

low system load. Public shells such as JEAH.NET or similar with

25+ load averages and 3 day uptimes are not acceptable. The more

reverse ips you have the better. We are only interested in LEGIT,

NON-HACKED/CARDED shells. These shells will be used only for the

purposes listed above and will NOT be used for any kind of

'dump site' or for spreading any kind of releases. We are NOT

interested in modem, cable, or DSL shells. The shells should be

up 24/7 with minimum downtime for upgrades, etc and should not be

overloaded with processes. We check!

- are you able to write source code to unpack & repack game related

major file format types such as MPQ, MIX & WAD? And can you also

identify most major big-file formats(files that contain more

files) by looking at the hex byte code of the header for that

file? Do you know what reindexing is in regards to game .exe's

and can you do it? And can you turn your OWN source code

written in ASM/C/C++ for the above tasks into executable group

tools? And do you also have 50K downlink for downloading new game

formats to write tools for? You must send example code of your

work with sources on major file formats for depacking/repacking.

Existing/stolen source will not be allowed!

- making trainers for newly released games, menu driven, must work

in Win9x and Win2K/WinXP. Also you must be on a 50k downlink at

least. And you have time during the week to do trainers.

Also you understand DMA & ASM debugging techniques and use them

to find your trainer codes. This is needed to make sure your

trainers will work on all operating systems!

If you can meet one or more of those requirements and want to join

the finest active group in the scene today, e-mail us.

Use the contact information given below.

And always remember: we do this just for FUN. We are against any

profit or commercialisation of piracy. We do not spread anything,

others do that. In fact, we BUY all our own games with our own

money, as we love game originals. Nothing beats a quality original.

And if you like this game, BUY it. We did!

[ RELEASE COMMENT ]

"Giants"

[ CONTACT ]

READ BELOW FIRST OR YOUR MAIL WILL BE DELETED!

MYTH DOES NOT PASSWORD FILES, OTHERS DO THAT!

MYTH DOES NOT MAIL/SEND/PASSWORD MISSING FILES!

MYTH DOES NOT PUBLISH FILES ON WEB SITES, NEVER!

MYTH DOES NOT USE IRC TO PUBLISH FILES, NEVER!

MYTH DOES NOT DO TECHNICAL SUPPORT, NEVER EVER!

MYTH DOES NOT HAVE, WANT OR NEED ANY WEB SITES!

MYTH DOES NOT GIVE OUT ANY LINKS OR FILENAMES!

MYTH DOES NOT GIVE OUT ANY MUSIC OR GAME FILES!

MYTH DOES NOT TELL TO OUTSIDERS HOW TO CRACK/TRAIN

MYTH DOES NOT TELL WHERE YOU CAN GET OUR RELEASES!

WWW : NEVER (WE DON'T USE WEB & WE DON'T WANT ONE

MAIL : GODS@MYTHELITE.COM (READ NOTES ABOVE FIRST)

NFO LAYOUT + HEADER BY FERREX OF SUPERIOR ART CREATIONS

[ UPDATED ]

[ ON 22/APR/2002 ]

Support the software companies. If you play this game BUY it!

Das Hardcore-Gaming-Erlebnis

Die Anlaufstelle für Game-Trainer, Mods, Games & insights für echte Gamer.

AKTUELLE UPDATES

Download nicht möglich

Leider ist der Download nicht mehr verfügbar. Hier sind einige Alternativen:

- Alle Downloads für dieses Spiel: Kriegsgefangener

- Alternative Prisoner of War Trainer: Kriegsgefangener (+2 Trainer)

Das Hardcore-Gaming-Erlebnis

Die Anlaufstelle für Game-Trainer, Mods, Games & insights für echte Gamer.

![DOOM v6.66 (+11 Trainer) [Baracuda]](https://9588947a.delivery.rocketcdn.me/wp-content/uploads/2025/12/doom-2016-01-464x276.jpg)

![Inazuma Eleven: Victory Road v1.3.1-v2.0.3+ (+37 Trainer) [FLiNG]](https://9588947a.delivery.rocketcdn.me/wp-content/uploads/2025/11/INAZUMA-ELEVEN-Victory-Road-01-464x276.jpg)